商机详情 -

数据克隆

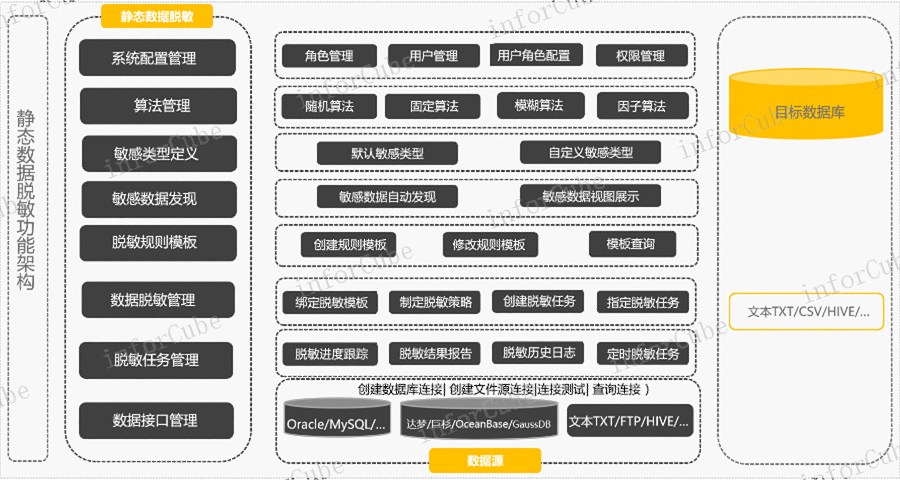

上讯敏捷数据管理平台(ADM)既可以封装在敏捷数据管理流程的中间环节,也可以单独作为敏感数据处理的抽取平台,两种模式满足了当前用户对数据处理的全部需求。 提供系统用户角色权限的配置管理,负责系统角色用户功能的划分,操作权限的分配,负责处理任务向上级的申请,上级用户负责审批、转发、会签或驳回以及复核工作的需求。当前系统内置丰富的算法,具备广义的通用型规则,包括字符替换、随机生成、截短、加权生成、加密等;支持保留原有数据含义的仿真型规则,支持中文字典库与编码字典库,保证姓名、身份证号、证件号、地址、组织机构代码等数据的有效性、可用性,算法经优化已处理超长字符截断和重复数据的问题。CDM主要应用于金融、运营商、能源、交通、卫生、事业单位等行业。数据克隆

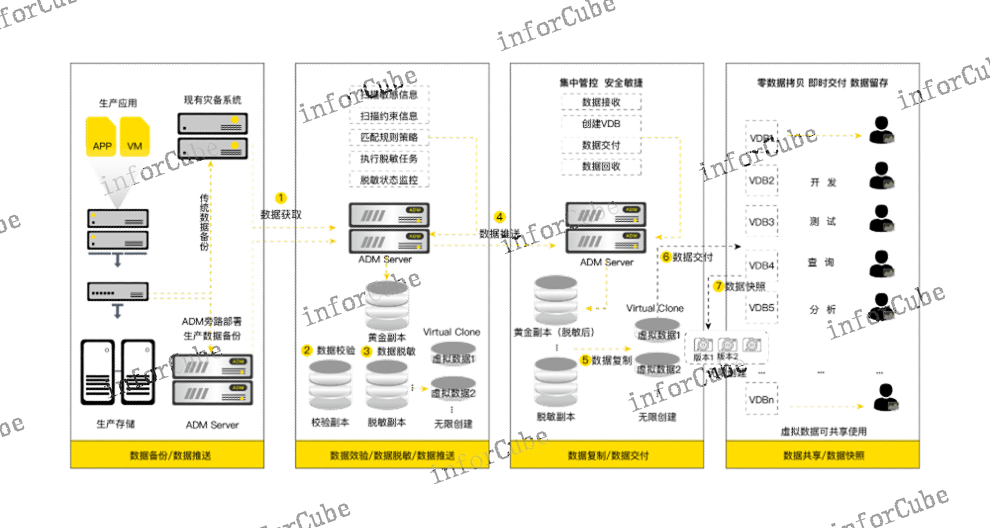

l变化数据块跟踪技术块修改跟踪技术(BlockChangeTracking)简称BCT,Oracle数据库通过BCT技术可以只备份新增的或变化的数据块,VMware通过内置的CBT技术获取新增或变化的虚拟磁盘数据块,从而提升增量备份效率。l备份数据传输压缩加密ADM支持AES256和SM4加密算法,用户可根据实际情况,灵活选择。在数据传输过程中,通过加密算法对备份数据进行加密处理,确保抓包、***攻击、钓鱼等恶意方式所截获的备份数据无法被解析,从而有效避免数据泄露等安全问题。数据克隆上讯信息敏捷数据管理平台ADM荣获2023年网信自主创新“尖锋榜”产品奖。

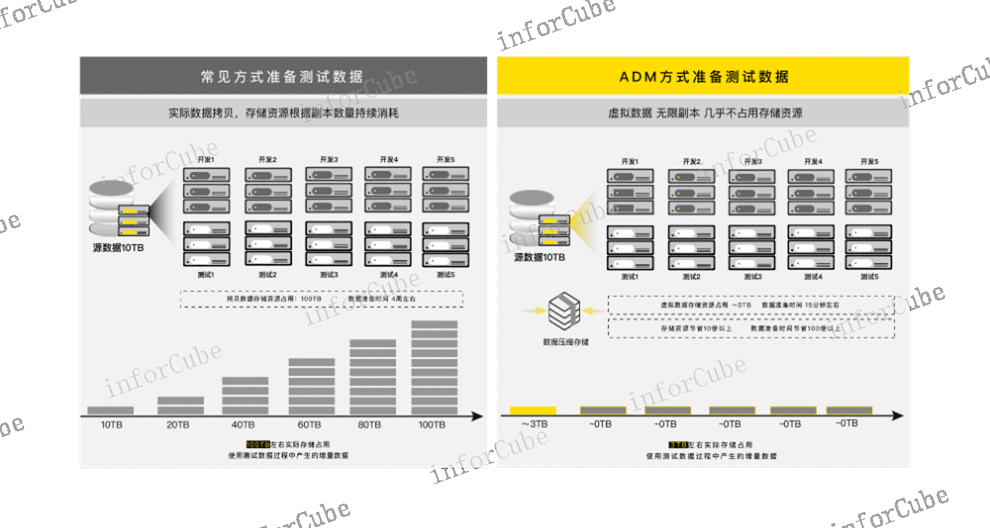

随着信息化程度的不断深入,数据作为企业的资产越来越被重视,虚拟化、云化的不断应用,带来了业务系统及数据的增长,大数据在这种环境中也有了发展和应用。新技术的不断创新与应用,促使着数据不断的被拷贝使用,如何能更好的使用这些数据,如何更好的管理越来越多的拷贝数据,如何能节省新需求下的存储空间,这些都成了当下亟待解决的问题。信息化时代,“数据”的应用较为频繁,海量数据的组成中,备份数据占有很大比例,而这些备份数据在没有发生故障时往往是被搁置不用的,被称为“暗数据”。而对业务数据的分析、统计、运维等操作都会直接作用在业务服务器,如此将会对业务性能产生影响,不利于业务系统的高效使用。如何做到解放业务系统,使其专注于业务处理上,也是IT管理者需要考虑的另一个现实问题。

通过智能定义敏感数据类型,自动发现和识别敏感数据,包括数据类型、内容、约束关系,灵活排序减少人为筛选,定位敏感数据源。丰富的算法与仿真的字典库相结合,保证处理后数据仍具有业务属性,数据表间关系仍具有业务一致性,不影响数据挖掘分析数据价值。对涉及企业、个人信息的隐私数据,包括资金财产、个人、企业隐私的对照关系进行敏感数据识别,通过内置的规则进行处理,将数据敏感部分去隐私化,但并不失去数据挖掘的价值特征,减少数据隐私泄露带来的风险和损失,甚至降低可能发生的人身伤害和违法犯罪事件。通过对接第三方备份系统进行备份数据的自动化恢复校验有什么产品?

l核心专利技术—数据库虚拟化(1)ADM内置独有的高效压缩存储池,压缩比高达3:1,存储即压缩,***降低了基础数据源获取的存储成本与持续增长的副本数据存储成本。(2)ADM的数据库虚拟化技术,是通过获取一份基础数据源,快速拉起多份虚拟数据库挂载给目标业务使用,虚拟数据库拉起时几乎不占用物理存储空间,在实验室测试环境下拉起一个10TB数据量的虚拟数据库,*占用1GB左右的存储空间,明显节约了存储成本和时间周期,因此针对开发测试场景,需要对同一份数据创建N份副本数据时,存储成本节约近乎N倍。数据安全领域数据安全治理的产品有哪些?拉起多份虚拟数据库

上讯ADM能提供面向企业数据使用的成本控制、版本管理与合理合法开发利用。数据克隆

数据分钟级提供,提升数据交付效率缩短开发周期通过部署ADM几分钟内即可创建一个数据量TB级别的虚拟数据库,进而,快速将测试数据传输到下游的开发测试环境,无需繁琐冗长的审核和等待,这一过程有效减少了下游开发测试场景中测试数据的准备时间,通常从以天计算缩短到以小时计算,时间效率提升明显,**缩短了开发测试时间,进而缩短产品的发布周期。(5)敏感数据定义识别与仿真***,保障数据流转环节的安全性通过智能定义敏感数据类型,自动发现和识别敏感数据,包括数据类型、内容、约束关系,灵活排序减少人为筛选,***精细定位敏感数据源。丰富的***算法与仿真的字典库相结合,保证***后数据仍具有业务属性,数据表间关系仍具有业务一致性,不影响数据挖掘分析数据价值。对涉及企业、个人信息的隐私数据,包括资金财产、个人、企业隐私的对照关系进行敏感数据识别,通过内置的***规则进行***处理,将数据敏感部分去隐私化,但并不失去数据挖掘的价值特征,减少数据隐私泄露带来的风险和损失,甚至降低可能发生的人身伤害和违法犯罪事件。数据克隆