商机详情 -

数据库合规

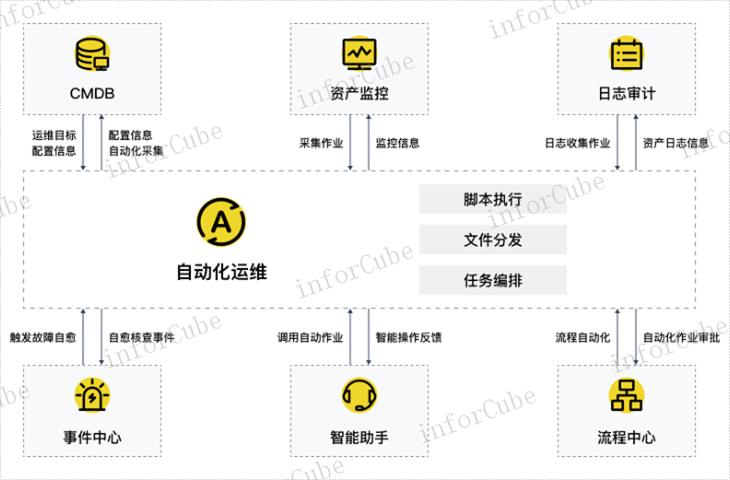

CMDB系统通常由一系列应用程序和工具组成,包括配置管理工具、变更管理工具、服务管理工具等。这些工具和应用程序可以帮助组织更好地管理其IT资源和服务配置信息,并提供实时监控、警报和报告,以加强对IT资源和服务的管理和控制。在选择CMDB系统时,需要评估其需求、业务流程和技术架构等因素,以选择适合其需求的解决方案。CMDB系统的实施需要考虑组织的需求、业务流程和技术架构等因素,因此需要进行定制化配置和集成。在实施过程中,组织需要确保其CMDB系统与其他系统的集成和数据共享,以确保数据的一致性和准确性。CMDB系统需要具备良好的安全性和可靠性,以确保IT资源和服务配置信息的安全和可用性。因此,在CMDB系统的实施和运营过程中,组织需要考虑数据和服务的安全性、备份和恢复、容错和可扩展性等方面的因素。

智能运维安全管理平台SiCAP提供特殊运维管理流程,支持临时权限授予。数据库合规

InforCube智能运维安全管理平台-运维审计中心(SiCAP-OMA),支持并实施国产商用密码算法(即SM系列国密算法),满足对于信息安全保密及自主可控的要求,为关键信息系统的运维工作提供坚实防线。支持国密otp、国密usbkey认证方式,强化用户身份安全;采用国密算法对用户账号密码等运维过程中的敏感数据进行加密存储和处理,保证数据的安全性;支持国密浏览器,支持基于国密SSL证书构建加密通信隧道,确保运维过程中数据传输的安全性、完整性;使用基于国密算法的签名/验签、摘要算法等技术,保障数据的抗抵赖性,确保运维行为可追溯且不可否认。服务管理平台智能运维安全管理平台SiCAP的审核日志脱*功能,确保审核过程中的敏感数据安全,避免数据泄露和滥用。

堡垒机部署时,为了不影响现有网络拓扑结构,往往采用旁路部署模式,通过防火墙隔离用户区和服务器区,并配置策略强制用户通过堡垒机访问服务。如果防火墙策略配置的不够细致,会存在绕过堡垒机,直接访问服务器、数据库等资产的行为。InforCube智能运维安全管理平台-运维审计中心(SiCAP-OMA),通过实时监控,配合灵活的审计策略,及时发现资产绕行登录、改密等异常行为,并向管理员发出告警,有效减少运维人员或非法用户违规连接服务器的安全风险。依据防绕行审计结果,用户可及时完善防火墙策略,进一步降低企业资产安全风险,保证数据安全。

IAM系统可以帮助组织更好地管理其云计算和移动设备环境。随着云计算和移动设备的普及,组织需要更好地管理其云计算和移动设备环境的用户身份和访问权限。通过IAM系统,组织可以管理用户在云计算和移动设备环境中的身份和访问权限,以确保安全和合规性。IAM系统是一种重要的解决方案,可以帮助组织更好地管理其用户身份和访问权限,实现认证、授权和访问管理,以提高组织的安全性和合规性,并管理其云计算和移动设备环境。在选择IAM系统时,组织需要考虑其需求、业务流程和技术架构等因素,并评估提供商和解决方案的功能、定制化能力、可扩展性、安全性、可靠性和成本等方面的差异,以选择适合其需求的解决方案。

智能运维安全管理平台SiCAP提供自动改密功能,支持操作系统、数据库、AD域、集群账号改密。

等保要求资产账号密码必须定期修改。但资产类型繁多,密码强度、改密周期要求不一致,人工操作需要占用大量精力而且容易出错。InforCube智能运维安全管理平台-运维审计中心(SiCAP-OMA)提供资产账号自动改密、验密功能。可兼容操作系统账号、数据库账号、AD域账号、集群账号的改密验密;支持包括定时、人工、条件在内的多种触发方式;对于改密功能还支持根据资产账号重要程度自行配置满足等保要求的密码策略。资产账号自动改密、验密功能,降低了人工操作发生错误的概率,也提高了日常密码管理工作的效率。智能运维安全管理平台SiCAP可根据命令状态、会话健康度等参数进行会话自动审核。Identity and Access Management

多种运维方式:客户端运维;无客户端运维;直连运维;OP运维。数据库合规

随着金融电子化管理的发展,金融行业的IT资产数量逐年增加,这使得金融行业对自动化运维的需求变得越来越迫切。与此同时,《网络安全法》和中国银行业信息科技的规划实施,对金融行业的安全和自动化程度提出了更高的要求。因此,如何提升IT运维安全和运维自动化水平,实现日常运维标准化、自动化化,成为金融行业面临的主要挑战。为了应对这些挑战,金融行业需要加强基础设施、自动化技术、团队人才等方面的建设和投入,在运维管理中注重灵活性和安全性,并加强管理和安全意识,从而更好地满足市场和监管的需求,提升企业核心竞争力。

数据库合规