商机详情 -

威胁攻击持续监测

安全管理规范,移动业务安全解决方案,除了提供上述的各种技术手段解决移动业务安全风险,还要配套相应的安全管理流程规范和措施,做到从需求、设计、研发、测试、上线和运维等全流程的安全管理,充分发挥解决方案的防护效果。依据行业特点,制定的移动安全管理规范和措施,主要包括《移动设备安全管理标准规范》、《移动应用安全防护规范标准》、《Android安全编码规范》、《iOS安全编码规范》、《移动业务应用安全设计规范》、《移动业务应用上线发布流程规范》和《移动业务应用安全运维规范》等。

可监控设备位置,防止设备丢失导致数据风险。威胁攻击持续监测

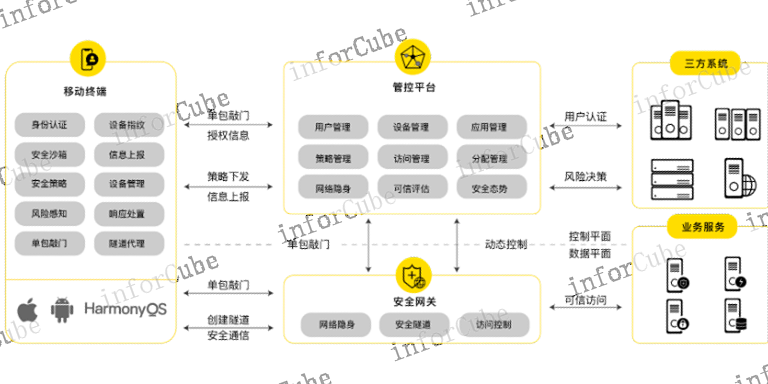

上讯信息MSP移动安全管理平台的移动业务零信任安全网关,准照软件定义边界架构,采用单包敲门和安全隧道技术,通过对用户、设备、应用和网络进行安全可问、网络安全传输、持续信任评估和动态访问控制,保障用户在任意网络环境中都能够安全、高效、稳定地访问业务服务。可实现安全可问、网络安全传输、持续信任评估、动态访问控制。助力企业构建安全可控的移动安全防护体系。欲进一步了解详情,欢迎登录上讯信息官方网站进行详细咨询。数据有效性能对设备的网络连接进行安全管控。

随着企业数字化转型的深入,远程办公、移动办公和混合办公成为常态,企业资源越来越多地迁移到云端,这使得传统的以网络边界为 *心的安全防护策略面临挑战。在这种背景下,零信任架构作为一种新兴的网络安全范式,应运而生,其 *心理念是“从不信任,始终验证”。这种架构强调持续的认证和授权,不再默认内部网络是可信的,而是将安全控制扩展到用户、资产和资源等各个层面。美国国家标准与技术研究院(NIST)对零信任安全的定义强调了动态防御的概念,即从静态的网络边界防御转向更加关注用户和资源的动态安全控制。零信任架构的实施有助于企业在面对网络安全威胁的不断演变和网络边界的泛化模糊时,更加灵活和高效地保护其关键资产和数据,确保企业信息安全。

运行环境监测,采集应用运行时环境异常,如设备越狱、模拟器运行、域名劫持和模拟地理位置等;攻击行为监测,采集应用运行时攻击操作,如框架攻击、动态调试、非法注入和恶意篡改等;敏感行为监测,采集应用运行时敏感操作,如复制粘贴、页面截屏、读取联系人列表和读取短信列表等。基于以上威胁行为,再结合用户和设备信息,经过数据处理和关联统计分析,实现移动安全整体态势感知,提供移动安全风险的前瞻性预判。对接公司安全运营中心SOC平台,通过接口和自定义数据格式,报送移动威胁安全监测信息,构建公司网络安全整体态势感知。

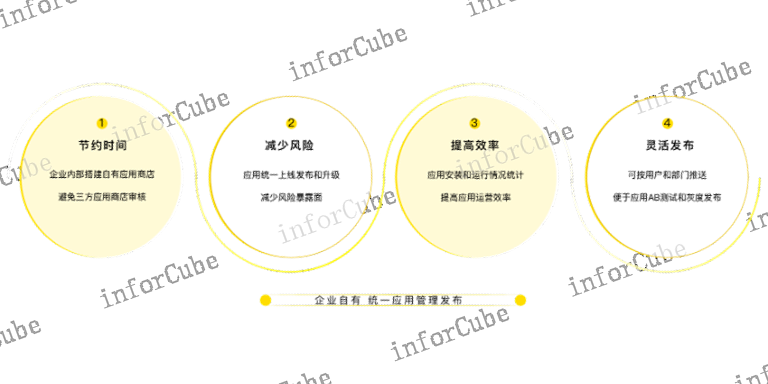

提供安全桌面、设备管控、应用商店、漏洞扫描、程序加固、安全通信、数据保护和威胁监测等主要能力。

在各行各业数字化转型的背景下,国家先后对移动安全提出了相关标准和规范。随着《网络安全法》、《数据安全法》和《个人信息保护法》的陆续颁布,以及在2019年12月1日正式实施的《网络安全等级保护基本要求》既等级保护2.0中,给出了《网络安全等级保护基本要求第3部分:移动互联安全扩展要求》,明确了移动设备管控和移动应用管控的安全功能要求。由此,需要对移动化发展中涉及的移动设备、移动应用、网络通信、业务数据和个人隐私,进行安全管理和安全防护,移动安全管理平台应运而生。

将控制平面和数据平面分离,通过端管云相互协作联动构建软件定义的安全边界,实现移动业务可信安全防护。敏感数据保护

它对移动设备的应用安装进行严格审批。威胁攻击持续监测

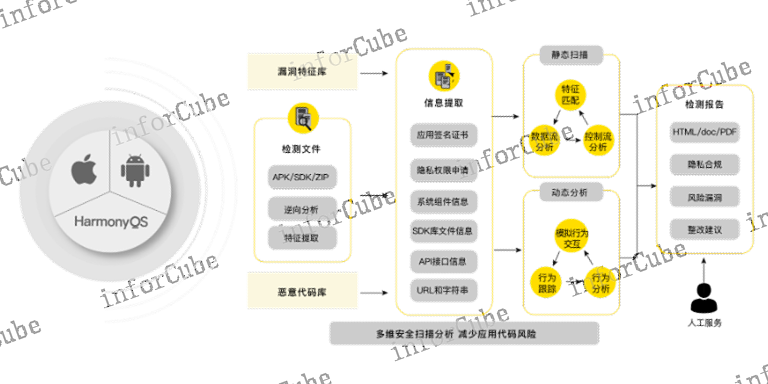

移动应用漏洞检测,采用模拟人机交互和操作行为分析的动态检测方式。使用移动虚拟沙箱环境,其中预置了多种行为捕获探针,包括敏感权限操作、敏感数据访问、通信网络访问等,通过自动化控制模拟人机交互,将需要检测的移动应用安装到该环境上运行,并采集应用程序运行时的多种操作行为,对操作行为进行关联分析,检测应用中存在的程序代码漏洞和敏感数据泄露,该方式有效的弥补了静态特征扫描的不足,更大程度的发现应用程序中的潜在漏洞,减小移动应用上线发布后的安全风险。

威胁攻击持续监测