商机详情 -

应用运行时敏感操作

企业移动应用商店是企业移动设备管理策略的重要组成部分,它为企业提供了一个内部的应用管理和分发系统,确保应用的安全性和可控性。通过 *立的企业移动应用商店,企业可以避免第三方应用商店可能带来的安全风险,如应用的伪造和仿冒,从而保护企业数据和用户隐私不受侵害。企业移动应用商店的 *心功能包括应用的集中管理、统一发布以及对各版本应用下载和安装使用情况的统计。这使得企业能够更好地控制应用的分发流程,确保只有经过验证和批准的应用才能被员工安装和使用。此外,企业还可以根据部门、用户和设备的具体需求,灵活地分配和更新应用,实现灰度发布和版本控制,从而确保应用的稳定性和兼容性。加密通信,保护敏感信息传输安全。应用运行时敏感操作

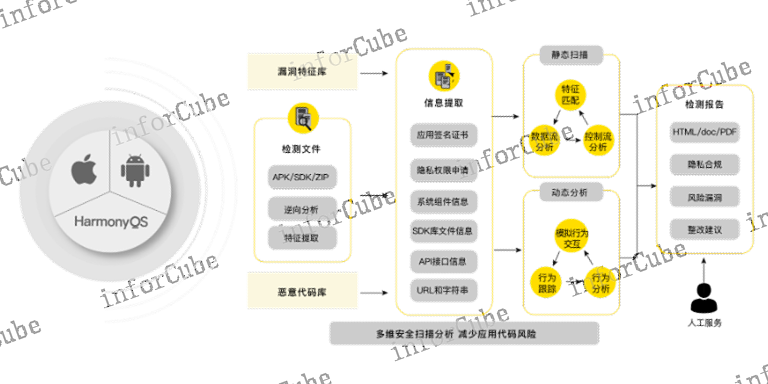

上讯信息MSP移动安全管理平台为企业的移动业务提供*面而深入的安全保护,确保移动终端的可管理性、业务应用的可控性和业务数据的安全性。该平台通过综合运用多种安全技术和策略,有效地防止恶意攻击和数据泄露,保障移动业务应用的稳定运行。平台的 *心在于实现“六统一”目标,包括统一终端采购、统一终端管控、统一应用发布、统一安全检测、统一安全加固和统一安全监测。这些措施确保从终端设备采购到应用上线、从安全检测到加固保护、再到持续监测的每一个环节都符合企业的安全标准和要求。统一终端采购根据功能和安全标准指导采购流程,统一终端管控通过一致的安全策略管理不同品牌和类型的设备,统一应用发布规范应用的上线和更新,统一安全检测确保终端和应用的安全性,统一安全加固提升应用的抗攻击能力,统一安全监测则通过持续监控及时发现和响应安全事件。上讯信息MSP移动安全管理平台的实施, *著提高企业移动作业的安全性和效率,为企业的信息化建设和数据保护提供了坚实的支撑。私有化部署移动安全管理平台强化移动数据的加密存储。

通过灵活的分配模型,可以实现不同的应用效果,如将不同版本的移动应用分配给不同部门,即可实现移动应用的灰度发布。分配推送管理,为平台不同的管理对象提供灵活的分配推送功能,并支持分配历史和推送状态的查询,管理对象包括策略、应用、文档和通知,分配对象包括部门、用户和设备。采用部门、用户和设备三级分配模型,优先级依次从低到高,优先级从部门到设备优先级。比如策略分配,设备会优先查找和使用为该设备分配的策略,如果没有为该设备分配策略,则将查找和使用为该设备所属用户分配的策略,如果没有为该设备所属用户分配策略,则将查找和使用为该设备所属用户所在部门分配的策略,依次从下向上逐级查找,直至找到企业组织结构的根部门节点。

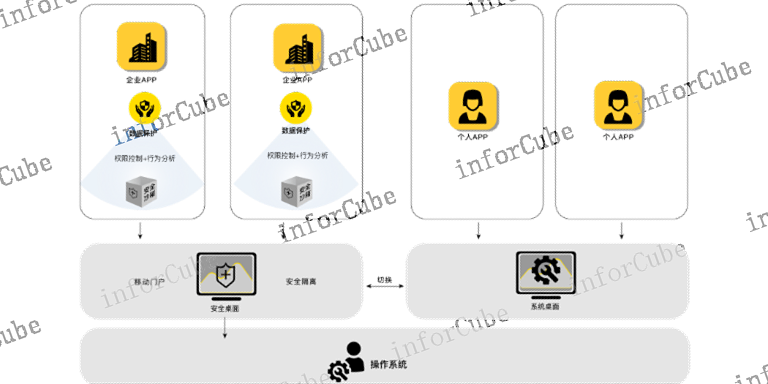

移动安全管理平台(MSP)提供了一套基于检测和响应的自适应安全防护体系,遵循零信任安全架构原则,确保企业移动环境的安全性。该平台采用先进的安全沙箱技术,为移动应用提供了一个安全的运行空间,有效隔离和缓*密潜在的安全威胁。MSP的模块化设计允许企业根据自身需求灵活配置和组合使用各种功能模块,如移动设备管理、移动应用管理、移动内容管理和移动安全网关等,实现对移动设备和应用的集中统一管理。平台支持在不同管理对象之间建立策略关联和闭环管控,形成 *方位的防护体系,保障企业移动数字化转型的每个环节都得到充分保护。MSP的智能化、场景化和可视化特点,使得安全管理更加直观和高效,帮助企业快速识别和响应安全事件,确保移动业务的持续稳定运行,为企业的移动化战略提供了*面的安全保障。为了应对移动化发展中涉及的移动设备、移动应用、网络通信等安全问题,可以使用MSP移动安全管理平台。

通过部署移动安全管理平台,针对企业敏感数据,进行文件存储加密、页面截屏防护、内容复制限制、页面数字水印、远程数据擦除和恢复出厂设置等数据泄漏防护,实现敏感数据从存储、使用、分享、传输到销毁的全生命周期保护。针对存储数据,采用国密算法进行加密保护;在数据使用过程中,通过文件透明加密、页面截屏防护、页面数字水印、内容复制限制、安全键盘输入等措施,防止敏感数据泄露;在数据传输时,通过网络安全隧道进行加密和完整性保护;当终端回收或丢失时,能够远程擦除数据和恢复出厂确保无敏感数据残留,实现数据从存储、使用、传输到销毁的全生命周期保护,确保数据可信。

移动安全管理平台保障企业移动办公的安全性。统一管理

安全沙箱,动态过滤构建可信环境。应用运行时敏感操作

通过部署移动安全管理平台,针对企业敏感数据,进行文件存储加密、页面截屏防护、内容复制限制、页面数字水印、远程数据擦除和恢复出厂设置等数据泄漏防护,实现敏感数据从存储、使用、分享、传输到销毁的全生命周期保护。针对存储数据,采用国密算法进行加密保护;在数据使用过程中,通过文件透明加密、页面截屏防护、页面数字水印、内容复制限制、安全键盘输入等措施,防止敏感数据泄露;在数据传输时,通过网络安全隧道进行加密和完整性保护;当终端回收或丢失时,能够远程擦除数据和恢复出厂确保无敏感数据残留,实现数据从存储、使用、传输到销毁的全生命周期保护,确保数据可信。

应用运行时敏感操作