-

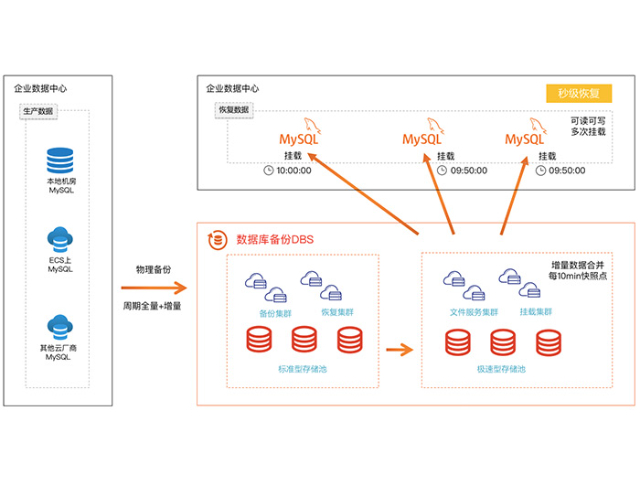

苏州数据备份流程

在当今信息化高度发展的时代,数据已成为企业重要的资产之一。无论是金融、医疗、教育还是零售等行业,数据都扮演着至关重要的角色。然而,数据的价值往往伴随着风险,数据丢失、损坏或被篡改都可能给企...

发布时间:2025.01.13 -

衡阳存储数据安全技术服务流程

数据安全技术服务的中心目标是保护数据的机密性、完整性和可用性。机密性是指数据不被未经授权的人获取或泄露;完整性是指数据在传输和存储过程中不被篡改或破坏;可用性是指数据在需要时能够被授权用户...

发布时间:2025.01.12 -

贵阳勒索病毒信息资产保护平台

除了以上几个方面外,信息资产保护还需要关注一些特殊领域和场景的安全问题。例如,随着物联网设备的普及和5G等通信技术的推广,物联网安全和边缘计算安全等新兴领域的安全问题日益凸显。企业需要关注...

发布时间:2025.01.12 -

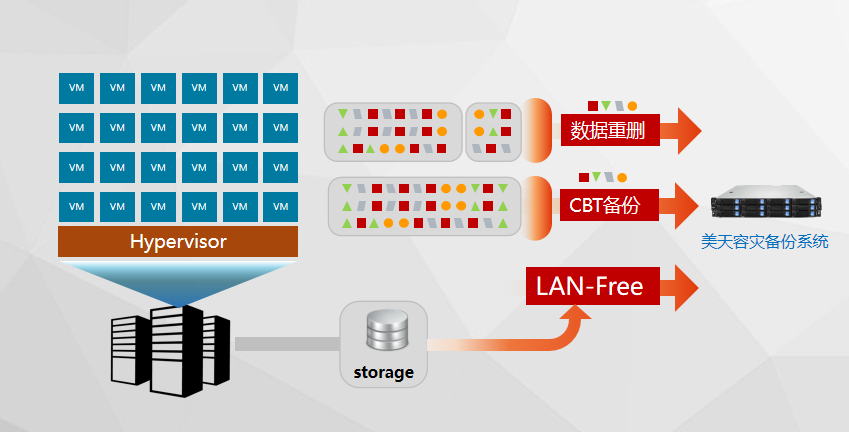

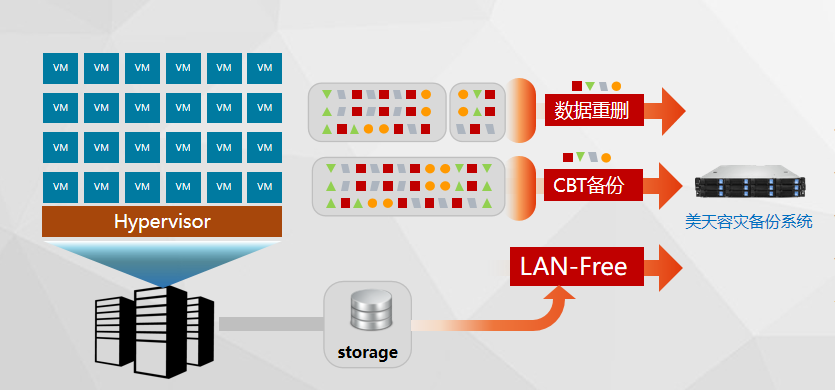

衢州硬盘数据恢复管理平台

虚拟机数据恢复是一项复杂而重要的技术,它不仅关乎着企业数据的安全与完整,更是现代数据中心运维中不可或缺的一环。注重数据安全,美天科技为您提供更优渥的数据保障,为您的数据安全保驾护航。在面对...

发布时间:2025.01.12 -

玉溪数据库信息资产保护方法

对数据保护的现实需求,在现有制度体系中,尽管版权等知识产权制度难以为数据提供恰当的定位和保护,但数据生产、流通存在“有限市场失灵”,目前对数据产权主要有两方面的保护:其一,在事实层面,绝大多数数据生成...

发布时间:2025.01.11 -

滁州云端数据恢复上门服务

无论你是要释放磁盘空间还是因为其他原因删除或误删重要文件或文件夹后,现在一定想知道怎么还原。其实不用担心,在你删除文件时,你的电脑并没有完全删除它们,只是将它们标记为已删除,等待新数据覆盖...

发布时间:2025.01.11 -

孝感电脑数据安全技术服务流程

访问控制访问控制是数据安全技术服务中的另一项关键技术。通过制定严格的访问控制策略,可以限制对数据的访问权限,防止未经授权的用户访问敏感数据。访问控制通常包括身份验证、权限管理和访问审计三个...

发布时间:2025.01.11 -

平凉存储信息资产保护方案

随着技术的不断进步,网络攻击的方式和手段也在不断演变,呈现出分布式、智能化和自动化的特点。例如,深度伪造(Deepfake)和AI生成的恶意软件等新型攻击手段不断出现,对数据安全构成严重威...

发布时间:2025.01.10 -

拉萨云端信息资产保护供应商

通过制定和完善信息安全政策和标准,企业可以确保信息安全工作的规范化和标准化,提高信息安全管理的效率和水平。在信息安全实践中,我们还需要注重数据的生命周期管理。数据从产生、存储、使用到销毁的...

发布时间:2025.01.10 -

安徽个人信息资产保护系统

访问控制与审计访问控制是保护数据安全的重要手段之一。我们需要建立严格的访问控制机制,确保只有经过授权的用户才能访问敏感数据。同时,我们还需要建立完善的审计机制,记录用户对数据的访问和操作情...

发布时间:2025.01.09 -

南京虚拟机数据恢复流程

数据恢复技术可以应用于各种场景,只要存在数据丢失或损坏的可能性,就可以考虑进行数据恢复。以下是一些常见的数据恢复应用场景:个人用户在日常使用电脑、手机等设备时,可能会遇到误删除照片、视频、...

发布时间:2025.01.09