-

东莞医院防火墙作用

防火墙可以使用多种方式来处理网络中的恶意数据包和恶意流量。下面是一些常见的防火墙处理恶意网络流量的方法:包了过滤:防火墙可以通过检查数据包的源和目的IP地址、端口号等信息,来判断是否是恶意流量。如果源...

发布时间:2024.08.07 -

深圳建筑设计防火墙系统

防火墙通过进行访问控制和身份验证来保护网络安全。下面是防火墙实施访问控制和身份验证的一些常见方法:包了过滤:防火墙可以根据源IP地址、目的IP地址、源端口和目的端口等网络层信息对传入和传出的数据包进行...

发布时间:2024.08.07 -

深圳互联网+超融合厂商排名

超融合系统通常支持虚拟机的快速克隆。通过虚拟化技术,超融合系统可以创建虚拟机的快照,包括虚拟机的操作系统、应用程序和数据。这些快照可以用于快速克隆虚拟机,节省了部署新虚拟机所需的时间和资源。快速克隆虚...

发布时间:2024.08.07 -

东莞运营商数据防泄密厂家

保护在线教育平台中学生的数据的安全至关重要。以下是一些建议:加强数据加密:确保在线教育平台使用强大的加密技术来保护学生的数据的传输和存储。敏感数据应该以加密形式存储,并使用安全的传输协议进行传送。强化...

发布时间:2024.08.06 -

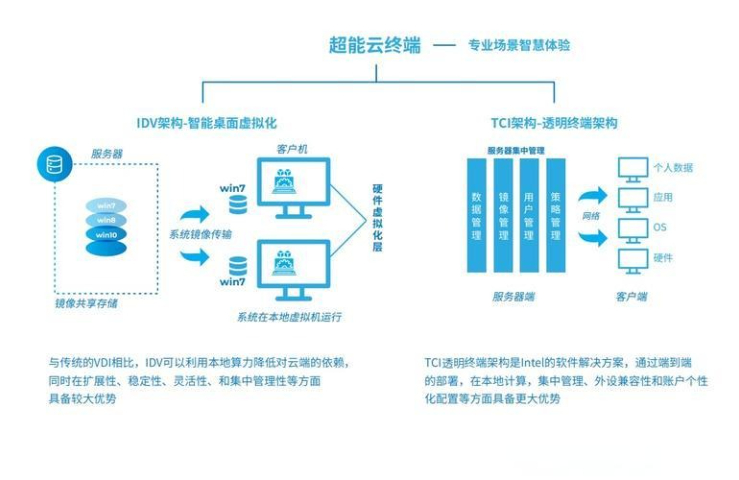

东莞印刷行业云桌面系统多少钱

云桌面对科技初创企业是一个非常有吸引力的解决方案。以下是一些原因:灵活性:云桌面提供了一个灵活的工作环境,使得员工可以在任何地点和任何设备上的访问他们的工作桌面。这对于初创企业来说,尤其是那些由远程员...

发布时间:2024.08.06 -

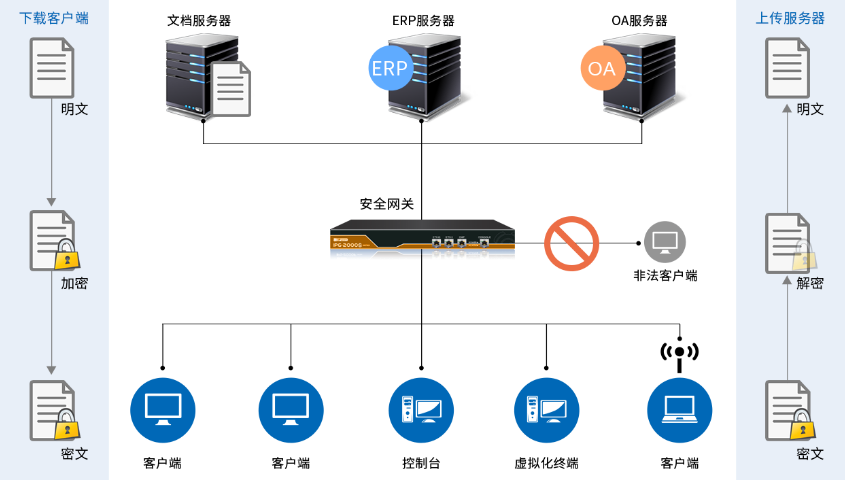

东莞软件行业数据防泄密系统方案

在软件开发生命周期中集成数据防泄密控制措施是非常重要的,以下是一些步骤和方法:要求安全需求:在软件需求定义的阶段,明确定义数据防泄密的要求。确保开发团队了解数据防泄密的重要性,并将其纳入到需求文档和规...

发布时间:2024.08.06 -

深圳智能云防火墙系统费用

防火墙可以提供一定程度的保护来防止网络中的非法文件共享。下面是一些防火墙可以采取的措施:应用层过滤:防火墙可以检测和阻止尝试通过网络共享非法文件的特定应用程序或协议。它可以识别并阻止使用特定文件共享协...

发布时间:2024.08.06 -

深圳软件定义防火墙怎么设置

防火墙是一种网络安全设备,用于检测和阻止不同类型的网络攻击。下面列举了一些常见的网络攻击类型,防火墙可以帮助检测和阻止的:DDoS 攻击(分布式拒绝服务攻击):防火墙可以检测到大量的无效请求流量,并限...

发布时间:2024.08.05 -

广东文档加密需要多少钱

在供应链中预防数据泄密是非常重要的,因为供应链涉及到多个组织和合作伙伴之间的数据共享。以下是一些建议来预防数据泄密在供应链中发生:评估供应商的安全措施:在选择和建立供应商关系之前,进行充分的尽职调查,...

发布时间:2024.08.05 -

东莞制造业数据防泄密厂家

数据泄密之所以如此常见,有以下几个原因:大量数据的存在:随着互联网的普及和数字化的发展,个人和组织的数据存储量大幅增加。这些数据集中存储在各种数据库、云服务器和计算机系统中。这种大规模的数据集中存储增...

发布时间:2024.08.05 -

公司数据防泄密哪家好

数据泄密对社会安全和公众信任需要产生普遍和深远的影响。以下是评估这种影响的一些关键方面:公众信任:数据泄密需要导致公众对组织或机构的信任受损。公众需要担心他们的个人信息和隐私受到威胁,并对组织的数据处...

发布时间:2024.08.05